Make this article seo compatible,Let there be subheadings for the article, be in french, create at least 700 words

La fuite ou le piratage des dates de naissance et des numéros de sécurité sociale (SSN) est dangereux car ces informations sont essentielles à la vérification de l’identité d’une personne. En accédant à la date de naissance et au SSN d’une personne, les acteurs malveillants peuvent commettre un vol d’identité. Lorsque cela se produit, les auteurs de la menace peuvent demander un crédit, vider vos comptes bancaires ou obtenir des services au nom de la victime, entraînant ainsi des pertes financières, une détérioration des cotes de crédit, etc.

Alors, la prochaine fois que vous serez dans un bar, en train de boire quelques bières, s’il vous plaît, ne dites pas « Hé, j’étais client d’AT&T en 2021 » et, dix secondes plus tard, « J’ai un Bitcoin entier, mon frère, c’est cool !? » à une bande de parfaits inconnus.

En fait, ne parlez à personne de vos finances. Bob est ton oncle.

Échange de carte SIM, échange d’eSIM

Ne soyons pas paranoïaques, mais plus nous intégrons de technologie dans nos vies, plus les malfaiteurs auront de possibilités de nous voler. Maintenant que nous aimons avoir et utiliser les réseaux mobiles, l’accès à Internet, l’électricité et tous les autres bienfaits de la vie moderne, il va falloir faire le tri et prendre des précautions.

Toute bonne stratégie de défense commence par comprendre la stratégie d’attaque de votre ennemi. Autrement dit, il va falloir comprendre ce qui se passe pour prendre des mesures.

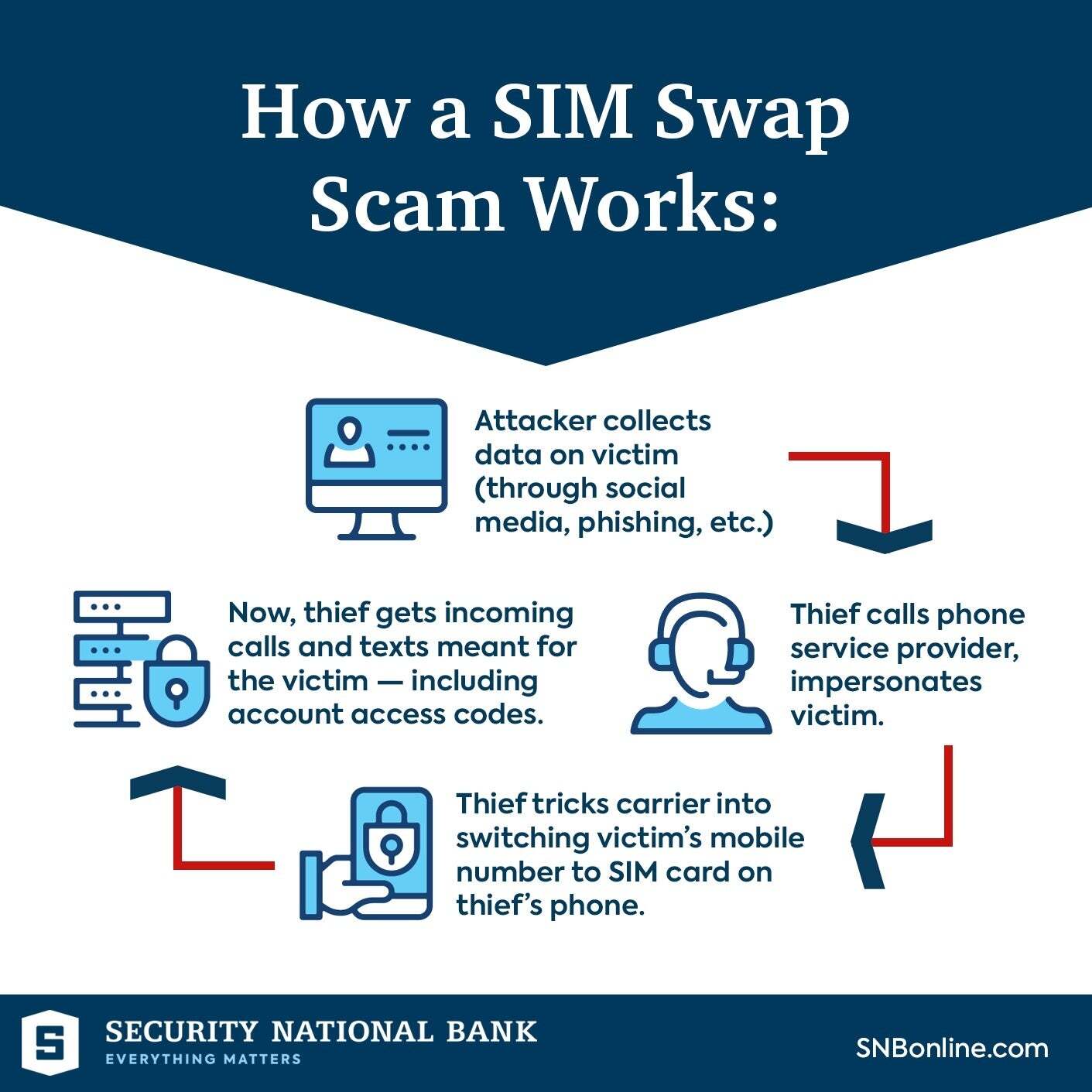

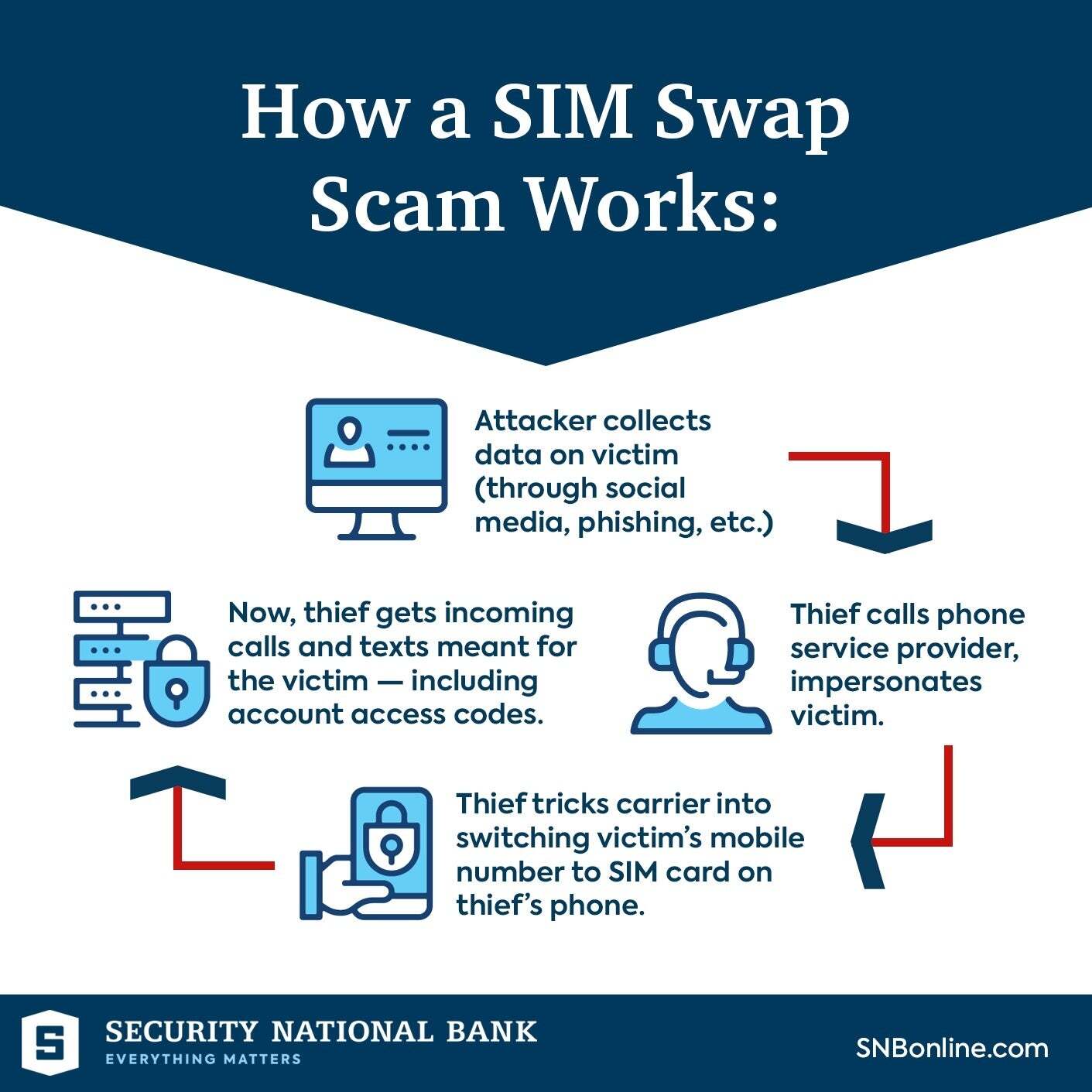

En se faisant passer pour vous via un vol d’identité, les malfaiteurs peuvent se livrer à ce que l’on appelle un échange de carte SIM.

La fraude par échange de carte SIM est un type d’usurpation d’identité dans lequel les criminels trompent un opérateur en lui faisant transférer le numéro de téléphone d’une victime vers une carte SIM en possession du fraudeur. Ce faisant, l’attaquant prend le contrôle des appels téléphoniques, des messages texte et potentiellement de l’accès à des services sécurisés qui reposent sur une authentification téléphonique, tels que l’authentification à deux facteurs (2FA) pour les comptes bancaires ou de réseaux sociaux.

Cela permet au criminel de contourner les mesures de sécurité et d’accéder aux informations personnelles. En substance, tous les appels et messages sont adressés au criminel qui peut se faire passer pour la victime, puis procéder au vidage du compte bancaire.

En passant : je me demande combien de ces imitations sont aidées par l’IA et ses capacités magiques. Soupir…

Alors, qu’est-ce qu’une fraude eSIM ? Essentiellement, c’est la même chose que l’échange de carte SIM, mais en plus simple.

Cela est dû au fait que l’eSIM (ou SIM intégrée) est une version numérique d’une carte SIM traditionnelle qui vous permet d’activer un forfait cellulaire sans avoir à utiliser une carte SIM physique. C’est plus pratique pour les mauvais acteurs, car ils n’ont pas besoin de se rendre au bureau d’un transporteur. Tout est numérique désormais.

L’eSIM est intégrée directement à votre appareil, comme un smartphone, une montre intelligente ou une tablette. Il s’agit d’une petite puce déjà installée dans votre appareil et vous n’avez pas besoin de l’insérer ou de la remplacer. Pour l’activer, vous scannez généralement un code QR fourni par votre opérateur de téléphonie mobile. Ce processus relie votre appareil à votre compte mobile sans échange physique de cartes SIM.

Dans l’ensemble, la technologie eSIM offre commodité, flexibilité et efficacité, facilitant ainsi la gestion de vos services mobiles directement depuis votre appareil.

« Depuis l’automne 2023, les analystes de la Fraud Protection de FACCT ont enregistré plus d’une centaine de tentatives d’accès aux comptes personnels de clients dans des services en ligne auprès d’une seule organisation financière », indique la société de cybersécurité FACCT.

Les fraudes au swap de carte SIM sont en hausse en 2024

Malheureusement, il existe de nombreux exemples rien qu’en 2024 concernant le phénomène de fraude par échange SIM/eSIM.

La semaine dernière, une famille entière de cinq personnes s’est vu confisquer son compte Cricket Wireless et de l’argent a été volé sur les applications financières de la famille.

Cependant, Mike, sa femme et leur famille de la banlieue de Chicago n’ont pas accès à leurs comptes Amazon, de réseaux sociaux, d’investissement et de crypto-monnaie. Les pirates ont réussi à apporter des modifications non autorisées au contenu du téléphone, en ajoutant des applications et en modifiant les informations de contact. De plus, la famille a perdu 1 200 $ en crypto-monnaie, 2 000 $ en Apple Cash et en cartes-cadeaux et a empêché de peu les virements bancaires non autorisés.

En février, un abonné T-Mobile a reçu un e-mail de son opérateur. Dans ce document, il était indiqué qu’un changement de carte SIM sur son numéro avait été effectué. Le problème, c’est qu’il n’avait jamais demandé une telle opération… Il a découvert que l’eSIM de son iPhone n’était plus active.

T Mobile a informé l’utilisateur de la situation : une personne avait saisi un T Mobile magasin, non loin du domicile de la victime, se faisant passer pour elle pour obtenir une nouvelle carte SIM. Il a été utilisé sur l’appareil du criminel. Lors d’un appel avec T Mobilela victime a reçu des alertes de fraude de sa banque, bloquant les tentatives d’achat d’articles de luxe dans les grands magasins.

Pour reprendre le contrôle, la victime a dû se rendre personnellement dans un T Mobile magasin, où un employé a remplacé la carte SIM sans alerter le voleur par SMS.

Souvent, ces fraudes liées à l’échange de cartes SIM sont commises par des employés de l’opérateur. Par exemple, un ancien directeur d’une entreprise de télécommunications du New Jersey a plaidé coupable à des accusations de complot pour avoir accepté de l’argent afin d’effectuer des échanges de cartes SIM non autorisés permettant à un complice de pirater des comptes clients. Pour avoir effectué le portage non autorisé du numéro, le criminel a reçu 1 000 $ en Bitcoin par échange de carte SIM, plus un pourcentage non précisé des bénéfices tirés de l’accès illicite aux appareils des victimes.

Il est maintenant temps de m’exprimer et d’annoncer mon soutien total et total à rude sanctions pour de tels actes.

En janvier, Sharon Hussey a perdu 17 000 $ malgré l’utilisation de l’authentification à deux facteurs (2FA) en raison d’une arnaque à l’échange de carte SIM. Elle a été alertée d’un achat frauduleux par téléphone et de modifications apportées aux coordonnées de son compte bancaire, ce qu’elle n’a pas initié. Son incapacité à recevoir les codes 2FA, après qu’un voleur ait échangé sa carte SIM contre un nouveau téléphone, a conduit à la coupure de son service téléphonique et au vol de 17 000 $ sur son compte Bank of America.

L’arnaque impliquait que le voleur convainquait un magasin Verizon d’activer un nouveau téléphone avec le numéro de Hussey, prenant ainsi le contrôle de ses comptes protégés par 2FA. La situation a été exacerbée parce que le recours de Hussey à la 2FA a, par inadvertance, permis au voleur d’accéder plus facilement à ses comptes. Après avoir initialement refusé, Bank of America a finalement remboursé les 17 000 $ volés, soulignant les dangers des échanges de cartes SIM, en particulier pour les utilisateurs dépendants du 2FA pour leur sécurité.

Limites de la 2FA (authentification à deux facteurs)

L’authentification à deux facteurs (2FA) offre un renforcement significatif de la sécurité en exigeant une deuxième forme d’identification, ce qui rend l’accès non autorisé au compte beaucoup plus difficile, même si un mot de passe est compromis.

Cependant, la 2FA n’est pas sans inconvénients. Certains utilisateurs trouvent l’étape de connexion supplémentaire peu pratique et le recours aux appareils pour l’authentification peut être problématique si l’appareil est perdu ou indisponible. Le 2FA basé sur SMS est sensible à l’échange et à l’interception de cartes SIM, ce qui peut nuire à ses avantages en matière de sécurité. La mise en œuvre technique de 2FA pose des défis aux organisations, nécessitant davantage d’infrastructures et de formation des utilisateurs.

Avantages de l’authentification à deux facteurs (2FA) :

- Sécurité renforcée: En exigeant une deuxième forme d’identification, la 2FA rend considérablement plus difficile l’accès à vos comptes par les utilisateurs non autorisés, même s’ils connaissent votre mot de passe.

- Risque de fraude réduit: 2FA peut réduire considérablement le risque de vol d’identité et de fraude, car les attaquants ont besoin de plus que de simples identifiants de connexion volés pour y accéder.

- Options flexibles: 2FA propose diverses méthodes pour le deuxième facteur, notamment les messages texte, les applications d’authentification et les jetons matériels, permettant aux utilisateurs de choisir ce qui leur convient le mieux.

Inconvénients de l’authentification à deux facteurs (2FA) :

- Vulnérabilité: Le 2FA basé sur SMS peut être vulnérable aux attaques ou à l’interception par échange de carte SIM, permettant potentiellement aux attaquants de contourner cette mesure de sécurité.

- Désagrément: Certains utilisateurs trouvent les méthodes 2FA, en particulier les notifications par SMS ou par application, peu pratiques ou fastidieuses, car elles ajoutent une étape supplémentaire au processus de connexion.

- Dépendance aux appareils: Les méthodes 2FA qui utilisent des téléphones ou des jetons peuvent être problématiques si l’appareil est perdu, endommagé ou n’est pas immédiatement accessible.

Ce que dit la FCC

En réponse à la menace croissante d’échange de carte SIM et de fraude au transfert, la Federal Communications Commission (FCC) a déployé de nouvelles mesures à partir de juillet pour renforcer la protection des consommateurs. Ces changements obligent les fournisseurs de services mobiles à vérifier minutieusement leur identité avant de pouvoir déplacer un numéro de téléphone vers un nouvel appareil ou un nouvel opérateur. De plus, les règles permettront aux utilisateurs d’être immédiatement informés de toute tentative de changement de carte SIM ou de portage de numéro.

Comment vous protéger contre l’arnaque à l’échange de carte SIM

Se protéger contre la fraude par échange de carte SIM est une affaire complexe. C’est une forme d’art, si vous voulez. Cela implique une combinaison de vigilance, de sensibilisation et de prise de mesures de sécurité proactives :

- Contrôlez votre publication sur les réseaux sociaux: Ne publiez pas tous les aspects de votre vie en ligne. Ne le faites pas. Soyez prudent lorsque vous partagez des informations personnelles sur les réseaux sociaux. Les fraudeurs rassemblent souvent des informations personnelles pour se faire passer pour leurs victimes de manière convaincante.

- Utilisez des mots de passe forts et uniques: Vous avez déjà entendu cela, mais… Pour tous les comptes, en particulier votre compte de messagerie et celui de votre opérateur de téléphonie mobile, utilisez des mots de passe forts et uniques et modifiez-les régulièrement.

- Activer l’authentification multifacteur (MFA): utilisez les options MFA qui ne reposent pas sur les SMS, telles que les applications d’authentification ou les jetons matériels, pour une couche de sécurité supplémentaire.

- Sécurisez votre compte mobile: contactez votre opérateur de téléphonie mobile pour mettre en place des mesures de sécurité supplémentaires, telles qu’un code PIN ou un mot de passe unique qui doit être fourni pour apporter des modifications à votre compte.

- Gardez un œil sur vos comptes: Ceci est généralement négligé. Vérifiez régulièrement votre banque et vos autres comptes sensibles pour détecter toute activité non autorisée. La détection précoce de la fraude peut limiter les dégâts. Cela dit, soyez prudent où vous vérifiez vos comptes. On ne sait jamais qui regarde.

- Ne tombez pas dans le piège des escroqueries par phishing: Méfiez-vous des appels, e-mails ou messages non sollicités tentant d’extraire des informations personnelles ou vous invitant à effectuer des actions liées à la sécurité.

- Contacter immédiatement le transporteur: Si votre téléphone perd soudainement le service ou si vous ne pouvez pas passer d’appels (ou envoyer des SMS), contactez immédiatement votre opérateur pour vérifier toute fraude potentielle lors d’un échange de carte SIM.

- Revérifier: Vous pouvez recevoir des SMS de quelqu’un qui prétend être le représentant de votre opérateur. C’est pourquoi il est crucial de vérifier chaque communication entrante via une autre ligne de communication. Si un opérateur vous envoie un message concernant des changements, ne faites rien et appelez-le (n’envoyez pas de SMS !) pour confirmer si cela est vrai. Si votre téléphone est piraté, les communications entrantes peuvent provenir d’acteurs malveillants.

Il n’existe pas de système (ou de téléphone) 100 % sécurisé. Mais bon, ne facilitons pas la tâche des escrocs ! Prenons des précautions.